Cada año el conjunto de las previsiones en materia de ciberamenazas es mayor. En este artículo, comentaremos las que más se repiten.

Todos los años muchas empresas especializadas en Ciberseguridad se preguntan cuáles serán las amenazas que previsiblemente más nos afectarán próximamente y redactan informes con sus conclusiones. Algunas de estas empresas son Trend Micro, Check Point, Mandiant o Kaspersky.

El tecnólogo Dan Lohrmann dijo en 2016: “Cuanto más crezcan las industrias de seguridad y tecnología, más predicciones tendremos. ¿De verdad crees que en 2020 hablaremos menos de seguridad y privacidad? No” Y tenía toda la razón.

ÍNDICE

RANSOMWARE

El ransomware es probablemente la mayor ciberamenaza para las organizaciones a día de hoy, habiendo provocado miles de millones de euros en pérdidas en los últimos años. Las estadísticas muestran el incremento del número de ataques de ransomware que tiene lugar año tras año, siendo una amenaza al alza y en constante evolución.

Por tanto, seguirán surgiendo grupos de ciberdelincuencia dedicados al ransomware y además sus ataques serán todavía más específicos y agresivos, empleando técnicas de ataque y extorsión más elaboradas. El Ransomware-as-a-Service, que consiste en alquilar u ofrecer suscripciones para utilizar un ransomware, genera grandes beneficios a los delincuentes, por lo que seguirá siendo un modelo de negocio creciente.

ENTORNOS CLOUD INSEGUROS

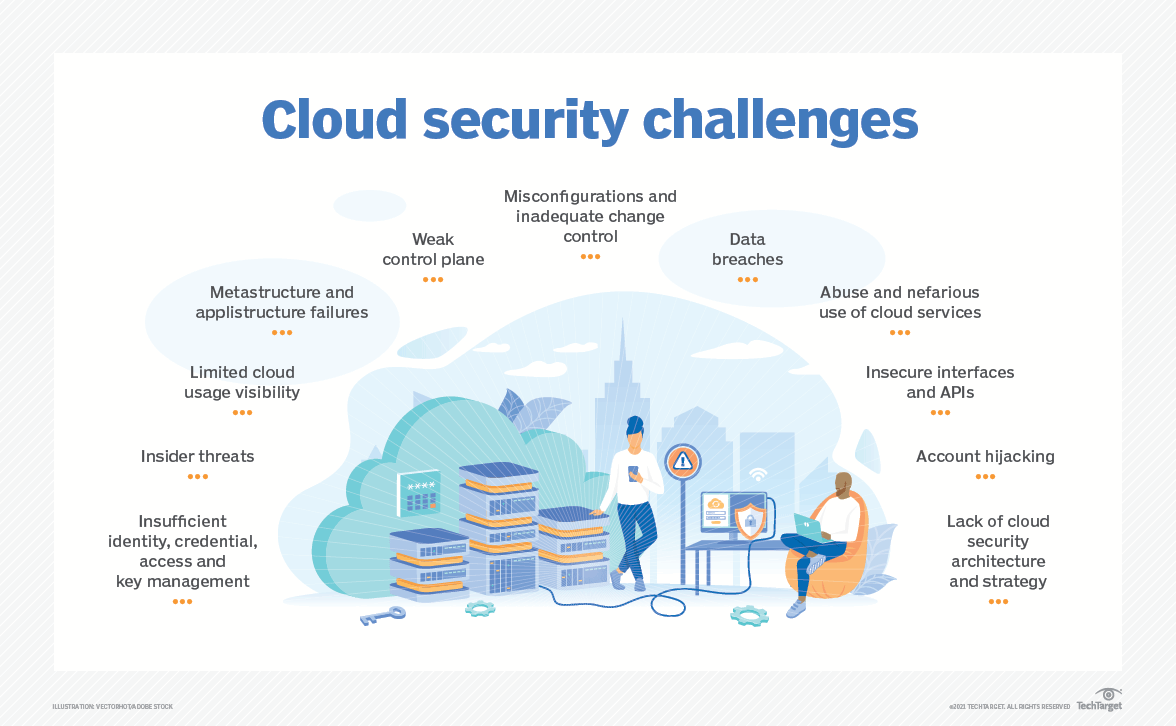

Las organizaciones han invertido mucho dinero en su transformación digital y muchas de ellas han terminado con entornos híbridos o multicloud. La tecnología en la nube es una excelente manera de poner herramientas y servicios a disposición de los empleados que les van a permitir colaborar y ser más productivos. Sin embargo, son comunes las brechas de seguridad en estos entornos, por ejemplo, las configuraciones incorrectas, las credenciales no seguras o las vulnerabilidades en las aplicaciones.

Principales retos de seguridad en Cloud. Fuente: techtarget.com

Dado que no hay duda de que la adopción de la tecnología en la nube seguirá creciendo, su compromiso y abuso seguirán aumentando porque almacena suficiente información como para ser un objetivo prioritario de un atacante. Por ello, para las empresas es fundamental mantener sus entornos cloud seguros y resilientes.

ATAQUES A LA CADENA DE SUMINISTRO

Este tipo de ataques han tenido una gran repercusión en los últimos tiempos. Empresas de software ampliamente utilizado, como SolarWinds y Kaseya, han sido víctimas de ellos. Por ejemplo, supongamos que un proveedor de software, en principio de confianza, es atacado. Si en cualquiera de sus aplicaciones o actualizaciones se introduce un código malicioso, como se presuponen legítimas, sus clientes las instalarán y se verán afectados por lo que haga el código malicioso.

Estos ataques son muy valiosos para los ciberdelincuentes ya que mediante el compromiso a un único eslabón de la cadena va a ser posible afectar a un gran número de organizaciones/usuarios. Por ello, se recomienda auditar la cadena de suministro, con el fin de verificar que los proveedores de servicios cuenten con las medidas de seguridad necesarias.

ESCENARIOS 5G E IOT VULNERABLES

Poco a poco el 5G está evolucionando para convertirse en un habilitador de otras tecnologías que posibilitarán nuevos modelos de negocio. Dispositivos y aplicaciones que antes eran impensables, se están convirtiendo en realidad gracias al 5G. El Internet de las Cosas, IoT, va a beneficiarse de la cada vez mayor implantación del 5G en proyectos relacionados con las Smart Cities, los vehículos conectados o la salud, entre otros.

El número de dispositivos IoT seguirá creciendo exponencialmente durante los próximos años, de la misma manera que lo hará la superficie de ataque que tendrán los ciberdelincuentes para realizar sus acciones. Además, dado que muchos de estos dispositivos no se diseñan siguiendo un enfoque de Security by Design, pasará mucho tiempo antes de disponer de un panorama seguro.

ATAQUES A INFRAESTRUCTURA CRÍTICAS

Las infraestructuras críticas siguieron siendo el objetivo de ataques durante el 2021. Probablemente el más renombrado fue el que provocó la parada de todas las operaciones de uno de los oleoductos fundamentales de los Estados Unidos, conocido como Colonial Pipeline.

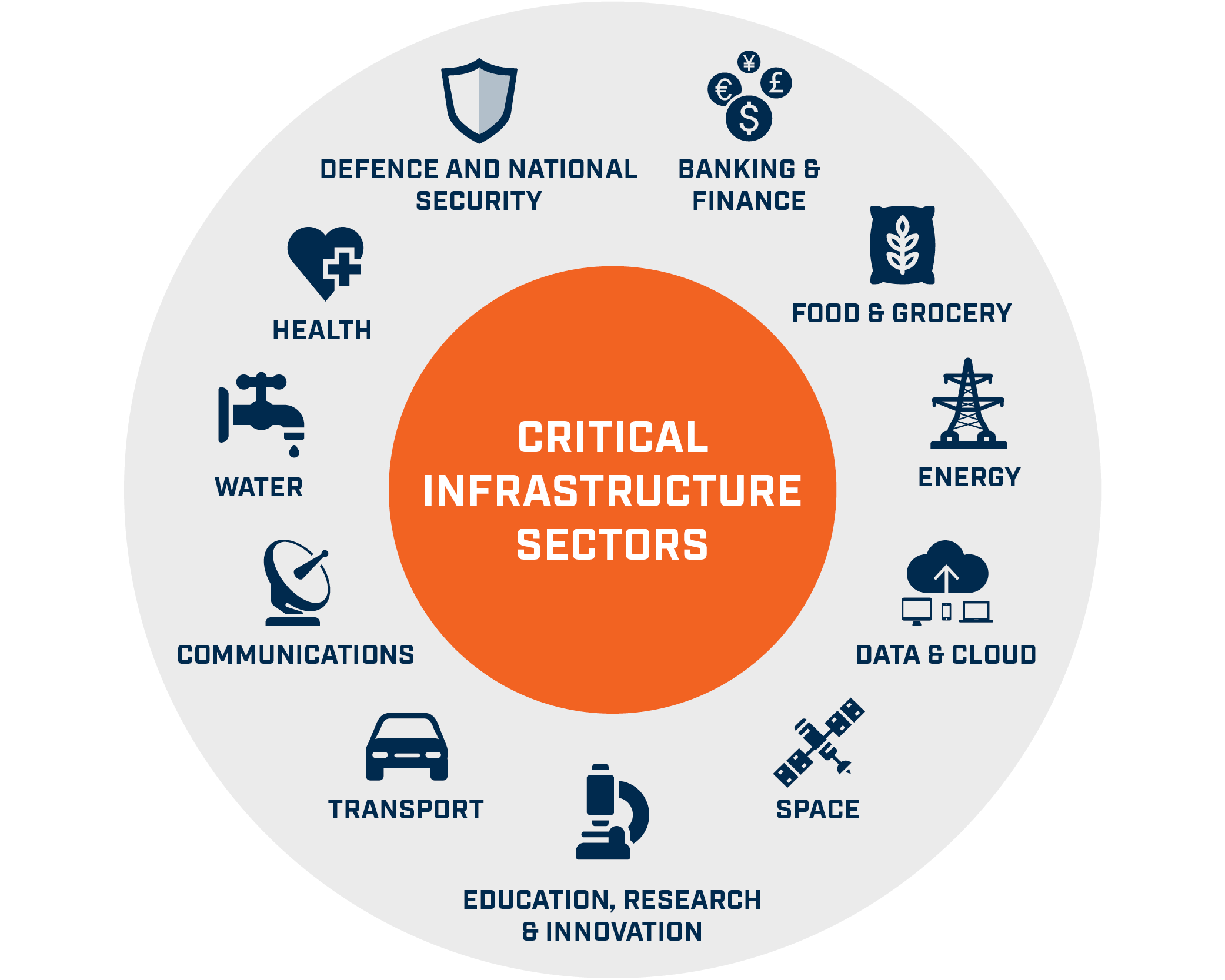

Según la definición oficial, las infraestructuras críticas son “las infraestructuras estratégicas cuyo funcionamiento es indispensable y no permite soluciones alternativas, por lo que su perturbación o destrucción tendría un grave impacto sobre los servicios esenciales”. Atacar una infraestructura crítica puede afectar la vida de millones de personas y causar un impacto muy importante.

Sectores estratégicos asociados a infraestructuras críticas. Fuente: huntsmansecurity.com

Por ello, es previsible que aumente el número de ataques a infraestructuras críticas y también la preocupación de gobiernos y ciudadanos debido a la repercusión y los efectos que pueden provocar.

Además de las anteriores, hay muchas más amenazas a tener en cuenta, como por ejemplo las relacionadas con el teletrabajo, las fake news, los deepfakes o las criptomonedas.

En ITCL trabajamos para minimizar los riesgos que suponen estas amenazas. En el proyecto “Cybersec – Seguridad Informática en Tecnologías Emergentes” facilitamos la adopción de soluciones tecnológicas de nueva generación que proporcionan seguridad, resiliencia, trazabilidad y privacidad a los sistemas de información de entornos críticos, tales como la Industria 4.0, las Smart Cities o las infraestructuras críticas, mediante la investigación en tecnologías de ataque y protección de redes, IoT, comunicaciones 5G o inteligencia artificial.

Artículos relacionados

Norma IEC 62443 | Ciberseguridad para soluciones industriales

¿Es necesario integrar Big Data en mi empresa?

Nube: ¿híbrida o privada?

Ingeniero Informático. Responsable de las soluciones de Ciberseguridad dentro del Grupo de Investigación Electrónica Aplicada e Inteligencia Artificial de ITCL.

Especialista en seguridad informática para Ciberseguridad empresarial y en tecnologías avanzadas. Sus principales trabajos se centran en el diseño y el desarrollo de nuevos sistemas electrónicos de diversa aplicación industrial, basados en microcontroladores y microprocesadores, con especial relevancia en la investigación de vulnerabilidades en dispositivos IoT así como en su protección frente a ataques.